Come utilizzare Wireshark per catturare, filtrare e controllare i pacchetti

Wireshark include filtri, codifica colore e altre funzionalità che consentono di ispezionare il traffico di rete e i singoli pacchetti.

Questo tutorial ti permetterà di velocizzare le basi per catturare i pacchetti, filtrandoli e controllandoli. È possibile utilizzare Wireshark per monitorare il traffico di rete di un programma sospetto, analizzare il flusso di traffico sulla rete o risolvere eventuali problemi della rete stessa.

Download Wireshark

Puoi scaricare Wireshark per Windows o macOS dal sito ufficiale. Se stai utilizzando Linux o un altro sistema UNIX, probabilmente troverai Wireshark nella repository dei pacchetti. Ad esempio, se utilizzi Ubuntu, troverai Wireshark nel centro software di Ubuntu.

NB: Molte organizzazioni non permettono a Wireshark o a strumenti simili di monitorare le loro reti. Non utilizzate questo strumento al lavoro a meno che tu non abbia il permesso.

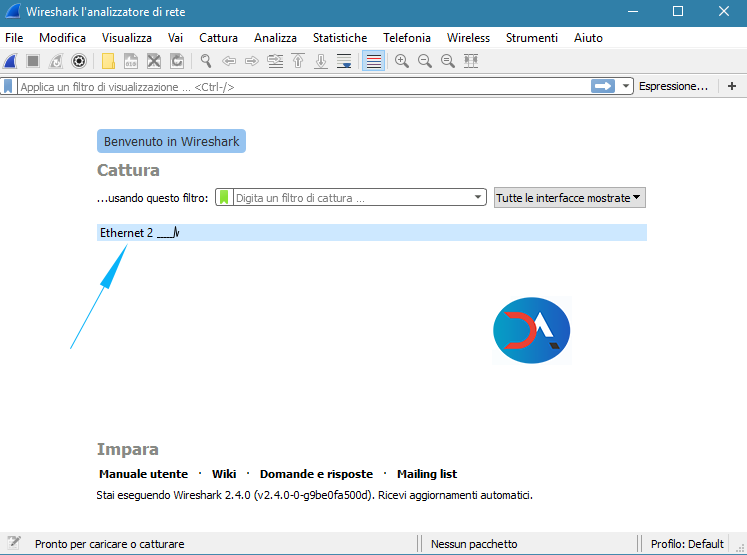

Catturare i pacchetti

Dopo aver scaricato e installato Wireshark, è possibile lanciarlo facendo doppio click sul nome di un’interfaccia di rete in “Cattura”, per iniziare a catturare i pacchetti su tale interfaccia.

Ad esempio, se vuoi catturare il traffico della rete wireless, fai click sull’interfaccia wireless.

È possibile configurare opzioni avanzate facendo click su “Cattura -> Opzioni”, ma questo per il momento non è necessario.

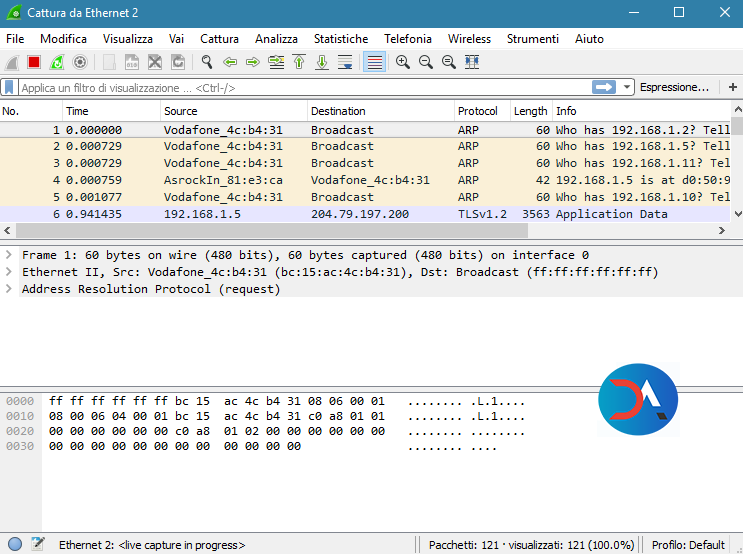

Non appena fai click sul nome dell’interfaccia, vedrai comparire i pacchetti in tempo reale. Wireshark cattura ogni pacchetto inviato da o verso il tuo sistema.

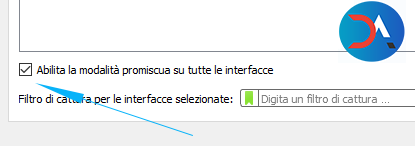

Se è abilitata la modalità promiscua (di solito è attiva per default), vedrai anche tutti gli altri pacchetti sulla rete anziché solo i pacchetti indirizzati alla scheda di rete. Per verificare se la modalità promiscua è abilitata, fai click su “Cattura -> Opzioni” e verifica che la casella di controllo “Abilita modalità promiscua su tutte le interfacce” sia attiva nella parte inferiore della finestra.

Fai click sul pulsante “Stop” in alto a sinistra della finestra quando vuoi smettere di catturare il traffico:

Codificazione del colore

Probabilmente vedrete i pacchetti evidenziati in una varietà di colori diversi. Wireshark utilizza i colori per aiutarti a individuare pacchetti specifici. Per impostazione predefinita, il colore viola è il traffico TCP, il blu chiaro è il traffico UDP, e il nero identifica i pacchetti con errori.

Per visualizzare la corrispondenza dei colori, fai click su “Visualizza -> Regole di colorazione”. Puoi anche personalizzare e modificare le regole di colorazione:

Cattura del pacchetto

Se non c’è niente di interessante nella tua rete, la wiki di Wireshark potrebbe darti una mano facilitandoti con esempi di acquisizione dei pacchetti. Scarica uno dei pacchetti elencati e recati su “File -> Apri” per aprirlo.

Puoi anche salvare le tue catture cliccando su “File -> Salva”.

Pacchetti di filtraggio

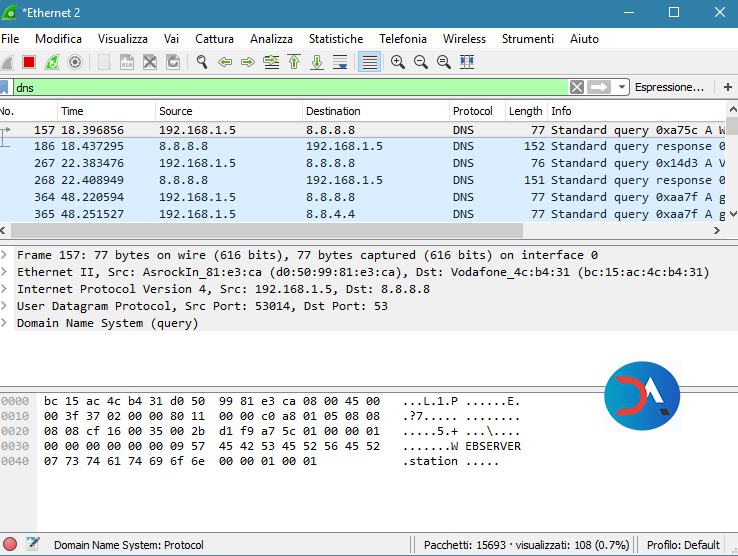

Se stai cercando di esaminare qualcosa di specifico, come il traffico di un programma, allora probabilmente avrai una grande quantità di pacchetti da sfogliare. I filtri di Wireshark possono aiutarti nel compito.

Il modo più semplice per applicare un filtro è digitandolo nella finestra di filtraggio, nella parte superiore della schermata e facendo click su “Applica” (o premendo invio). Ad esempio, digitando “dns” vedrai elencati soltanto i pacchetti dns. Quando inizi la digitazione Wireshark ti aiuterà a completare automaticamente il filtro:

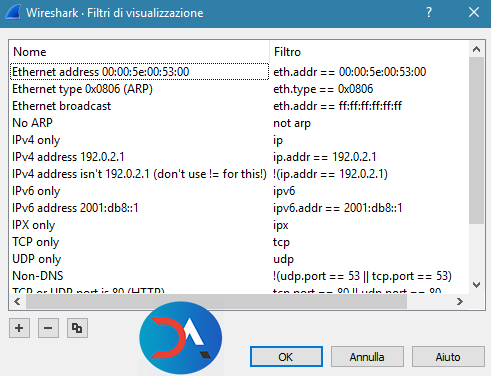

È possibile inoltre fare click su “Analizza -> Filtri di visualizzazione” per scegliere un filtro tra i filtri predefiniti inclusi in Wireshark. Da qui puoi aggiungere i tuoi filtri personalizzati e salvarli per accedervi facilmente in futuro.

Per ulteriori informazioni sui filtri di visualizzazione, leggi la pagina dedicata nella documentazione ufficiale di Wireshark.

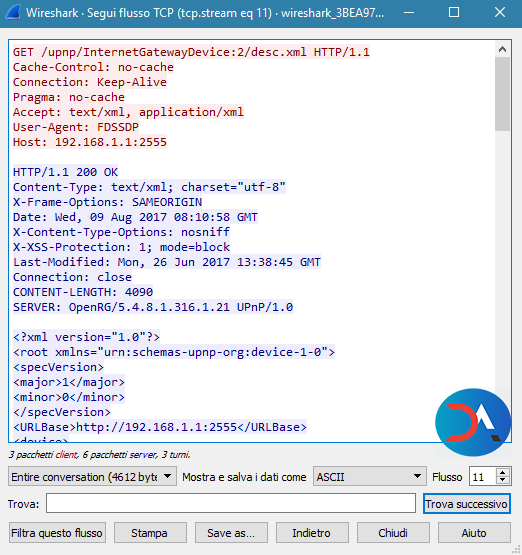

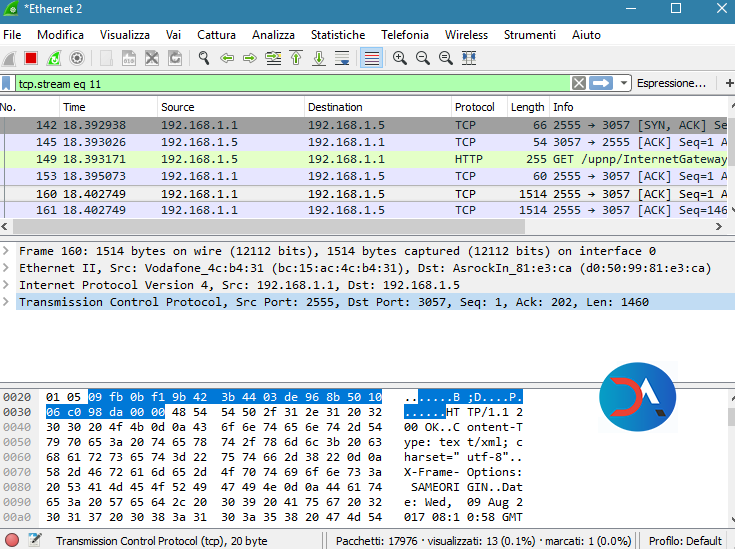

Un’altra cosa interessante che puoi fare è fare click con il tasto destro del mouse su un pacchetto e selezionare “Segui -> Flusso TCP”.

Vedrai la conversazione completa TCP tra il client e il server. È inoltre possibile fare click su altri protocolli nel menu “Segui” per visualizzare le conversazioni complete per altri protocolli (se applicabili):

Chiudendo la finestra troverete che il filtro è stato applicato automaticamente. Wireshark ti mostra i pacchetti che compongono la conversazione:

Ispezionare i pacchetti

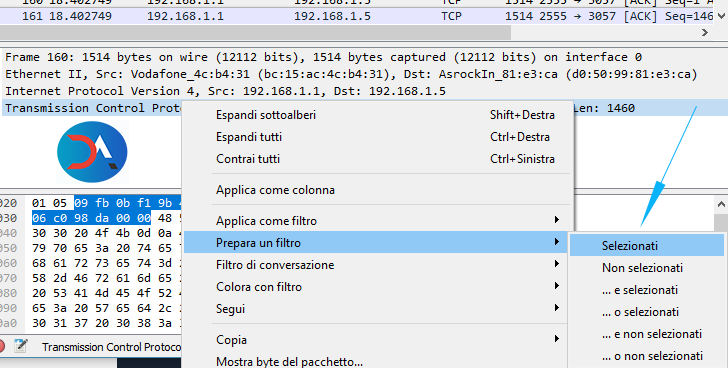

È anche possibile creare filtri dalla schermata visualizzata, cliccando con il tasto destro del mouse su uno dei dettagli visualizzati e selezionando “Applica come filtro”, in questo modo il programma creerà un filtro di base:

Wireshark è uno strumento estremamente potente, e questo tutorial gratta solo le basi della superficie di ciò che puoi fare. I professionisti lo utilizzano per eseguire il debug di implementazioni del protocollo di rete, esaminando i problemi di sicurezza e controllando gli interni del protocolli di rete.

Puoi trovare informazioni più dettagliate nella guida ufficiale di Wireshark, e nelle altre pagine di documentazione del sito.

Social